このページのトピック

SAP NetWeaverとの統合

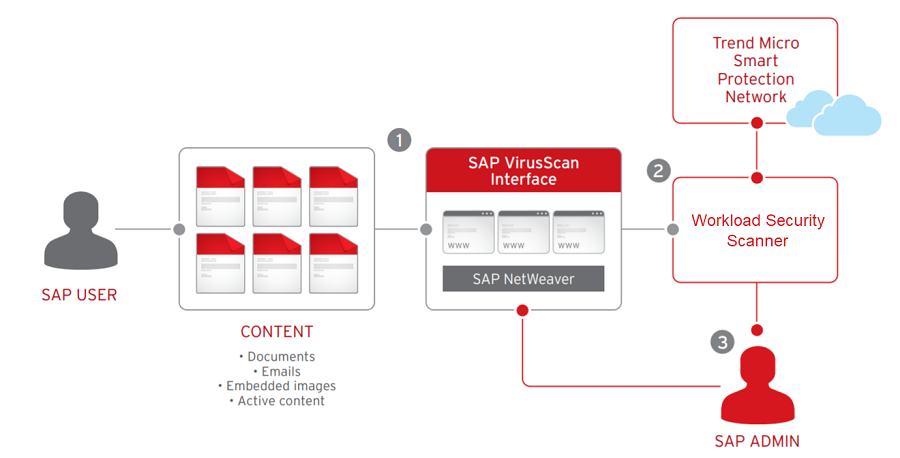

Scannerは、Workload Securityを使用してSAPデプロイメントを保護し、不正プログラム、クロスサイトスクリプティング、SQLインジェクションなどの脅威から重要な情報を保護するのに役立ちます。Workload Securityは、SAP NetWeaverテクノロジープラットフォームにアップロードされたコンテンツをスキャンしてその真のタイプを判定し、NetWeaver-VSIインターフェースを介してSAPシステムに報告します。コンテンツスキャンは、ドキュメント内に埋め込まれたり偽装されたりする可能性のある悪意のあるスクリプトコンテンツから保護します。SAP管理者は、どのドキュメントタイプを許可するかに応じてポリシーを設定できます。

Scannerは、Relay有効化済みAgentがインストールされているコンピュータではサポートされませんのでご注意ください。

Scannerの機能は次のとおりです

- SAP 顧客環境は、SAP NetWeaver プラットフォームのセキュリティコンポーネントである SAP Virus Scan Interface (VSI) を通じて保護されています。VSI は、ドキュメント、埋め込み画像、JavaScript や PDF および Microsoft Office ドキュメント内のスクリプトなど、あらゆる形式のコンテンツを保護するために使用されます。Scanner は、SAP NetWeaver テクノロジーおよび SAP HANA プラットフォームとシームレスに連携します。

- Scanner は、SAP NetWeaver テクノロジープラットフォームにアップロードされたコンテンツをスキャンして、その真のタイプを判定し、NetWeaver VSI インターフェースを介して SAP システムに報告します。コンテンツスキャンは、ドキュメント内に埋め込まれたり偽装されたりする可能性のある悪意のあるスクリプトコンテンツから保護します。

- SAP管理者は、許可する実際のドキュメントの種類に応じてポリシーを設定できます。

Workload Security およびSAPコンポーネント

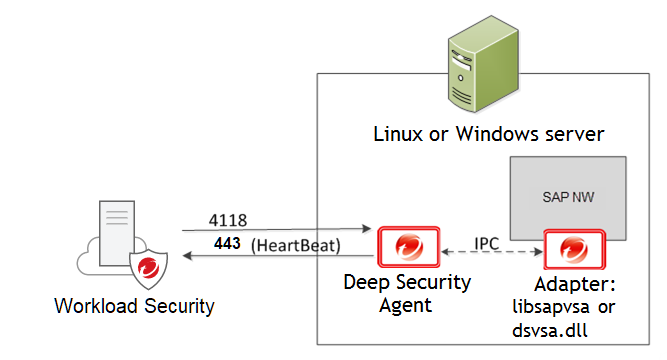

Workload SecurityがSAP NetWeaverサーバー上にあるAgentに接続します。Agentがlibsapvsaまたはdsvsa.dll (トレンドマイクロが提供する検索用のウイルスアダプタ) に接続します。

Scanner に関与している次のコンポーネント:

- Workload Security:管理者がセキュリティポリシーを設定し、エージェントに保護を適用するために使用する一元化されたWebベースの管理コンソールです。

- Agent:コンピュータに直接インストールされるセキュリティエージェント。この保護の性質は、各エージェントが Workload Securityから受信するルールとセキュリティ設定によって異なります。

- SAP NetWeaver:SAP統合テクノロジコンピューティングプラットフォーム。SAP NetWeaver Virus Scan Interface (NW-VSI) は、実際の検索を実行するサードパーティ製品にウイルス検索機能を提供します。NW-VSIインタフェースを有効化する必要があります。

- SAP NetWeaver ABAP WinGUI:SAP NetWeaver用のWindows管理コンソールです。このドキュメントでは、 エージェントおよびSAP NetWeaver Virus Scan Interfaceの設定に使用します。

Workload Security ScannerとSAP NetWeaverの統合を有効にする

- Workload SecurityアカウントのためにScannerを購入します。注文が完了すると、Workload SecurityコンソールにScannerが表示されます。Scannerが有効かどうかを確認するには、コンピュータまたはポリシーエディタを開き、設定に移動します。Scannerタブが表示されるはずです。

- プラットフォーム別サポート機能を確認して、どのオペレーティングシステムがScannerをサポートしているかを確認してください。

- サポートされているオペレーティングシステムのいずれかを実行しているSAPアプリケーションサーバーにエージェントをインストールします。エージェントをインストールを参照してください。

- Workload SecurityにSAPサーバを追加し、SAPサーバでエージェントを有効化します。「SAPサーバーをWorkload Security に追加し、エージェントを有効化する」を参照してください。

- コンピュータまたはポリシーでSAP統合機能を有効にします。「 セキュリティプロファイルを割り当てる」を参照してください。

- 以下のトランザクションを呼び出して、SAP Virus Scan Interface (VSI) を設定します。SAP を設定してエージェントを使用します。

- VSCANGROUP

- VSCAN

- VSCANPROFILE

- VSCANTEST

オペレーティングシステムと環境によっては、出力が若干異なる場合があります。

Deep Security Agentをインストールする

エージェントはコアエージェント機能のみでインストールされます。エージェントがSUSE Linux Enterprise ServerまたはRed Hat Enterprise Linuxにインストールされた後、エージェント上で保護モジュールを有効にすることができます。その時点で、保護モジュールに必要なプラグインがダウンロードされ、インストールされます。

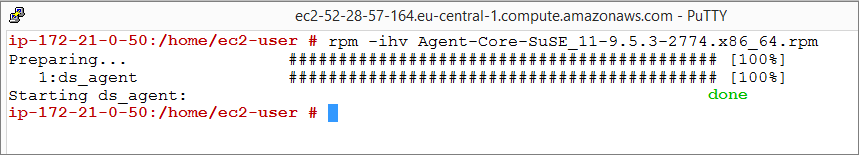

- Deep Securityソフトウェアのダウンロードページ に移動し、OSに対応したエージェントパッケージをダウンロードします。

- Agentをターゲットシステムにインストールします。OSに応じて、rpmまたはzypperを使用できます。この例では、rpmは次のように入力して使用します。

rpm -ihv Agent-Core-SuSE_<version>.x86_64.rpm -

Agentのインストールが完了したことを通知する次のような出力が表示されます。

Workload Securityから生成されたインストールスクリプトを使用してエージェントをインストールすることもできます。

AgentのSAPサーバへのインストールは完了しましたが、保護モジュールはまだ有効になっていません。保護を有効にするには、SAPサーバを Workload Securityに追加する必要があります。

Workload Security に SAP サーバーを追加し、Deep Security Agent {#add-sap-to-ws} を有効化する

SAPサーバを追加するには、 Workload Security コンソールを開き、[コンピュータ]タブで[新規]をクリックします。サーバを追加するには、Microsoft Active Directory、VMware vCenter、Amazon Web Services、またはMicrosoft Azureとの同期を含めて、複数の方法があります。FQDNまたはIPアドレスを使用してコンピュータを追加することもできます。詳細な手順については、「 コンピュータの追加について」を参照してください。

インスタンスのステータスが 非管理 (アクティベーションが必要) または 非管理 (不明)です。次に、コンピュータを保護するルールとポリシーをWorkload Securityで割り当てる前に、Agentを有効化する必要があります。有効化プロセスには、AgentとWorkload Security間での一意のフィンガープリントの交換が含まれます。 Agentを有効化するには、Agentからの起動とManagerからの起動の2つの方法があります。

Managerからの有効化: この方法では、 Workload Security (マネージャ)が、ハートビート用の エージェントの待機ポート番号を介してエージェントのFQDNまたはIPに接続できる必要があります。ただし、NATポート転送、ファイアウォール、またはAWSセキュリティグループが原因で難しい場合があります。Managerからのアクティベーションを実行するには、 Workload Security コンソールの[ Computers ]タブに移動し、エージェントがインストールされているインスタンスを右クリックして、[Actions]→[Activate]をクリックします。Managerからのリモート有効化を使用する場合は、 エージェント も権限のないManagerから保護することを強くお勧めします。

エージェントによるアクティベーション: エージェントによる方法では、エージェントがWorkload Securityに接続できる必要があります。

また、Workload Securityコンソールから [Agentからのリモート有効化を許可] を選択して、Agentからのリモート有効化を有効にする必要があります。

次に、ローカルで実行するコマンドラインツールを使用して、有効化エージェントを開始します。最小有効化指示には、有効化コマンドと Workload Security URL(ポート番号を含む)が含まれています。

dsa_control -a dsm://[managerurl]:[port]/

指定する項目は次のとおりです。

-aはエージェントを有効化するコマンドです。dsm://managerurl:443/は、エージェントがWorkload Securityを参照するようにするパラメータです。managerurlはWorkload SecurityのURLで、443はAgentからManagerへの初期設定の通信ポートです。

有効化コマンドに必須のパラメータは、マネージャのURLのみです。追加のパラメータも使用できます。使用可能なパラメータのリストについては、「コマンドラインの基本」を参照してください。

有効化を確認する手順は次のとおりです。

- Workload Security コンソールで、[コンピュータ]タブに移動します。

- コンピュータ名をクリックし、[ 詳細 ] をクリックして、コンピュータのステータスが [管理対象] になっていることを確認します。

セキュリティプロファイル {#assign-security-profile} を割り当てる

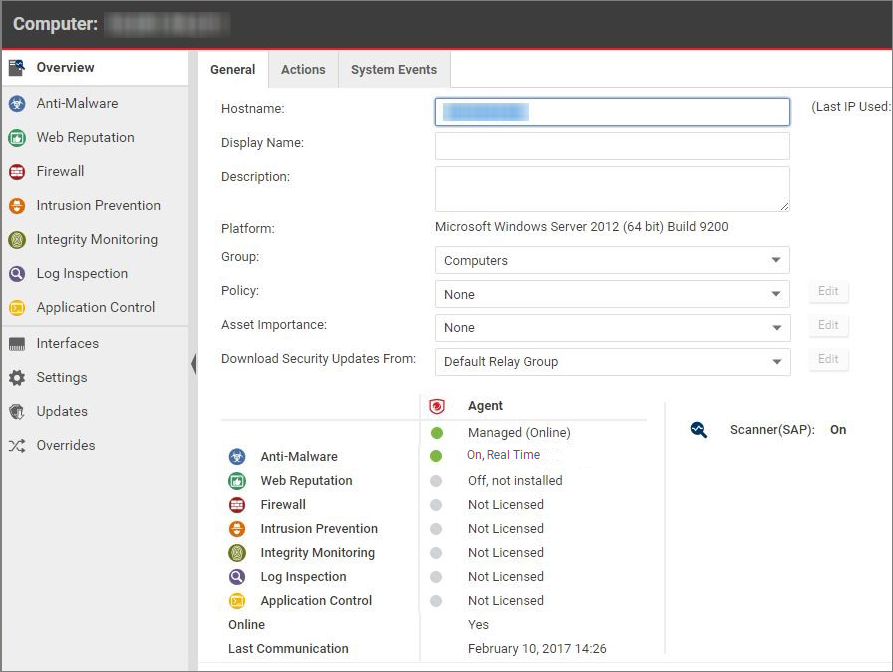

この時点で、エージェントのステータスは管理済み(オンライン)ですが、保護モジュールはインストールされていません。これは、エージェントとWorkload Securityが通信しているが、エージェントが何の設定も使用していないことを意味します。

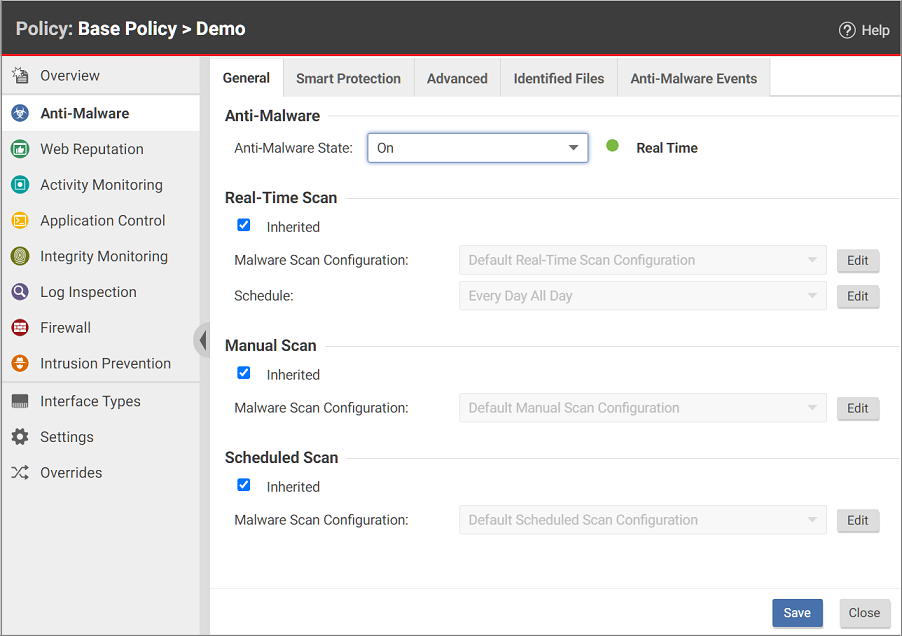

保護を適用するには、いくつかの方法があります。この例では、SAPインスタンス上で直接、不正プログラム対策とSAPを有効化し、初期設定の検索設定を割り当てます。

- [コンピュータ] エディタまたは [ポリシー] エディタで、[不正プログラム対策]→[一般] の順に選択します。

-

[不正プログラム対策] セクションで、[設定] を [オン] (または [継承 (オン)]) に設定し、[保存] をクリックします。

-

[リアルタイム検索]、[手動検索]、または [予約検索] のセクションで、[不正プログラム検索設定] および [スケジュール] を設定するか、それらの設定を親ポリシーから継承するように設定します。

- 保存をクリックします。不正プログラム対策モジュールのステータスがオフ、インストール保留中に変わります。これは、エージェントがWorkload Securityから必要なモジュールを取得していることを意味します。これを機能させるには、クライアントがrelayのリスニングポート番号にアクセスする必要があります。しばらくすると、エージェントは不正プログラム対策パターンやスキャンエンジンなどのセキュリティアップデートのダウンロードを開始するはずです。

- コンピュータエディタで、[設定]→[Scanner] に進みます。

- SAP セクションで、構成 を オン (または 継承 (オン)) に設定して、保存 をクリックします。

Agentのステータスが再び [管理対象 (オンライン)] に変わり、不正プログラム対策モジュールとScanner (SAP) モジュールのステータスが [オン] に変わったら、SAPの設定に進むことができます。

SAPを設定してDeep Security Agent {#configure-sap}を使用する

エージェントは現在実行中であり、オペレーティングシステムのファイルシステムをスキャンすることができます。次に、エージェントにSAPアプリケーションサーバーを認識させます。これを使用するには、アプリケーションサーバー内にウイルススキャンアダプタを作成します。ウイルススキャンアダプタはグループの一部でなければなりません。ウイルススキャンアダプタとウイルススキングループが作成された後、ウイルススキャンプロファイルを使用して、何をスキャンするか、どのように動作するかを構成します。

お使いの環境に応じて、以下の手順が必要です:

- トレンドマイクロスキャナーグループを構成する または Java環境でトレンドマイクロスキャナーグループを構成する

- トレンドマイクロ ウイルススキャンプロバイダを設定する または Java環境でトレンドマイクロ ウイルススキャンプロバイダを設定する

- トレンドマイクロ ウイルススキャンプロファイルを設定する または Java環境でトレンドマイクロ ウイルススキャンプロファイルを設定する

- ウイルススキャンインターフェースをテストする または Java環境でウイルススキャンインターフェースをテストする

ウイルス検索グループとウイルス検索アダプタはどちらもグローバル設定 (クライアント00) です。ウイルス検索プロファイルは、各テナント (クライアント01、02など) で設定する必要があります。

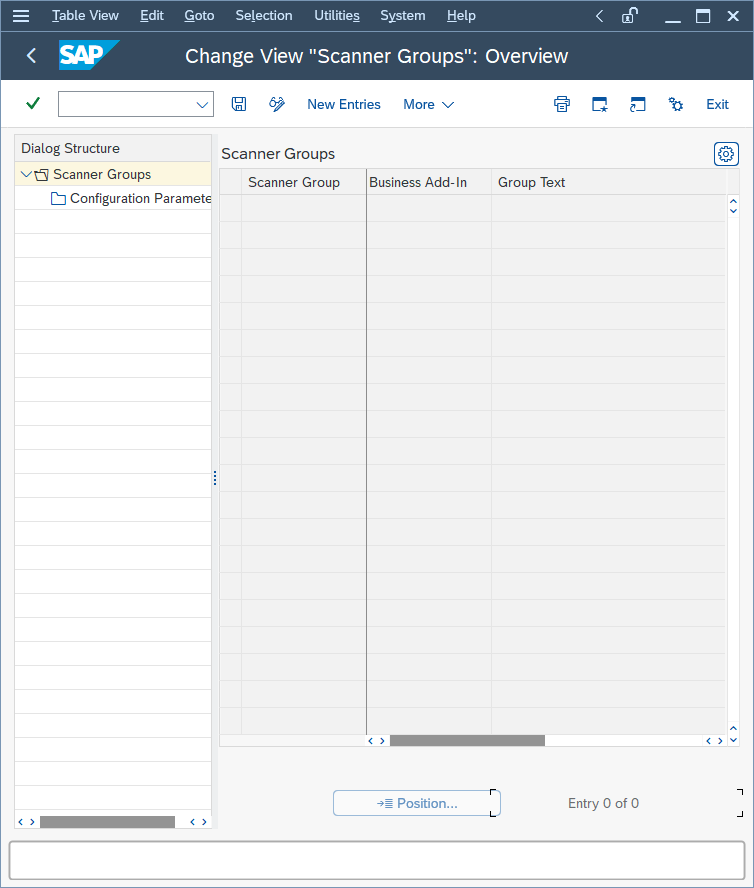

トレンドマイクロのスキャナグループを設定する

-

SAP WinGUIで、VSCANGROUPトランザクションを実行します。編集モードで、新規エントリをクリックします。

-

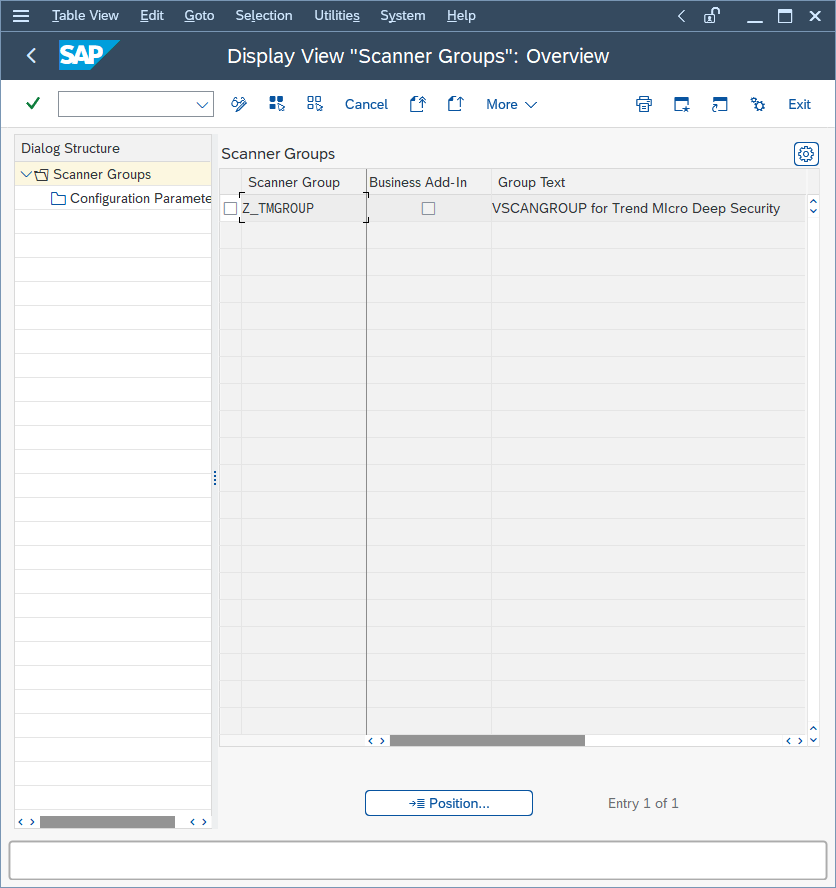

新しい Scanner グループを作成して、Scanner Group フィールドでグループ名を指定し、Group Text フィールドで Scanner グループの説明を指定します。

-

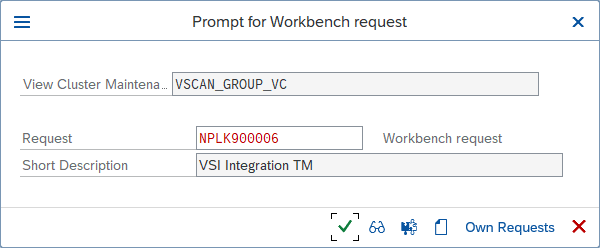

[Save ] アイコンをクリックするか、編集モードを終了します。

[ Prompt for Workbench request ] ダイアログが表示されます。次の例では、VSI関連のすべての変更を追跡するために、新しいワークベンチ要求が作成されます。

次の手順で、VSI統合を実際に設定します。これはウイルススキャンアダプタと呼ばれます。

トレンドマイクロのウイルススキャンプロバイダを設定する

-

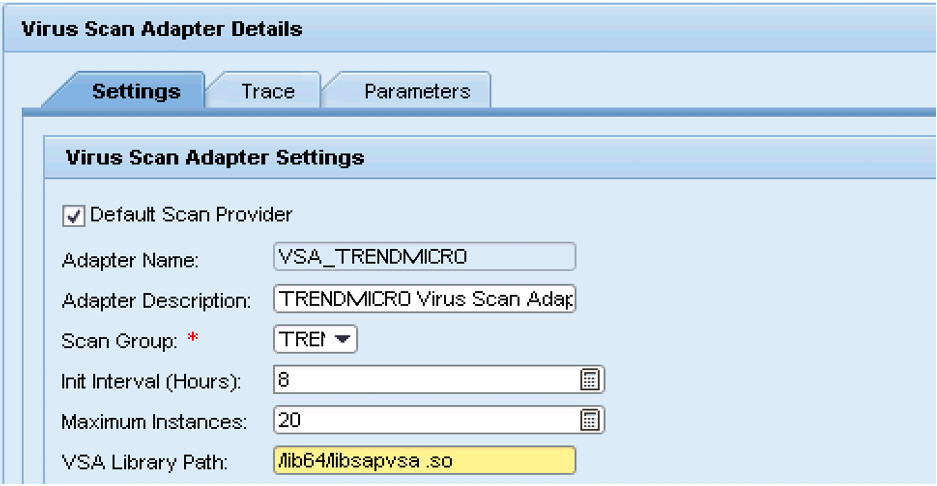

SAP WinGUIで、VSCANトランザクションを実行します。編集モードで、新規エントリをクリックします。

-

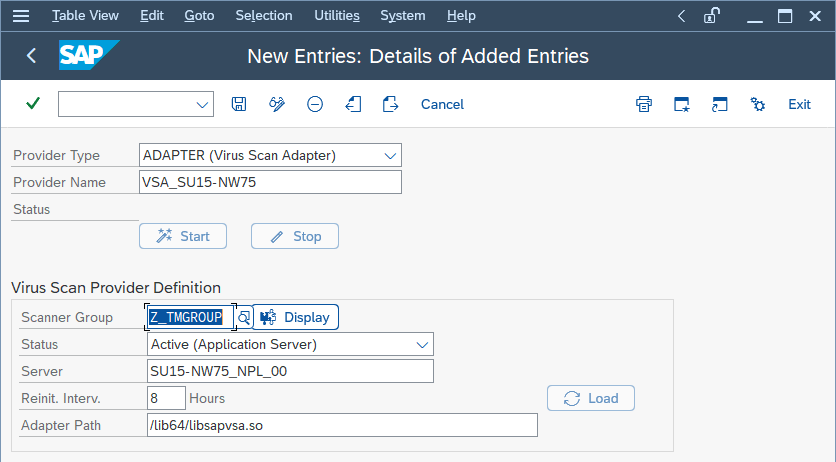

VSI認定ソリューションの設定を入力します。

この例では、以下のパラメータを設定します

設定 値 説明 プロバイダの種類 ADAPTER (Virus Scan Adapter) 自動的に設定されます (初期設定)。 プロバイダ名 VSA_<ホスト名> 自動的に設定され、エイリアスとして機能します。 検索グループ 前の手順で設定したグループを選択します。 入力ヘルプを使用して、以前に作成されたすべてのスキャナグループを表示できます。 ステータス Active (Application Server) 自動的に設定されます (初期設定)。 サーバ nplhost_NPL_42 自動的に設定されるホスト名です。 Reinit.Interv. 8 Hours ウイルススキャンアダプタが再初期化されて新しいウイルス定義がロードされるまでの時間を指定します。 アダプタパス(Linux) /lib64/libsapvsa.so 初期設定のパスです。 アダプタパス(Windows) C:\Program Files\Trend Micro\Deep Security Agent\lib\dsvsa.dll 初期設定のパスです。 -

[Save ] アイコンをクリックするか、編集モードを終了します。

これをワークベンチ要求にまとめるプロンプトが表示されます。

-

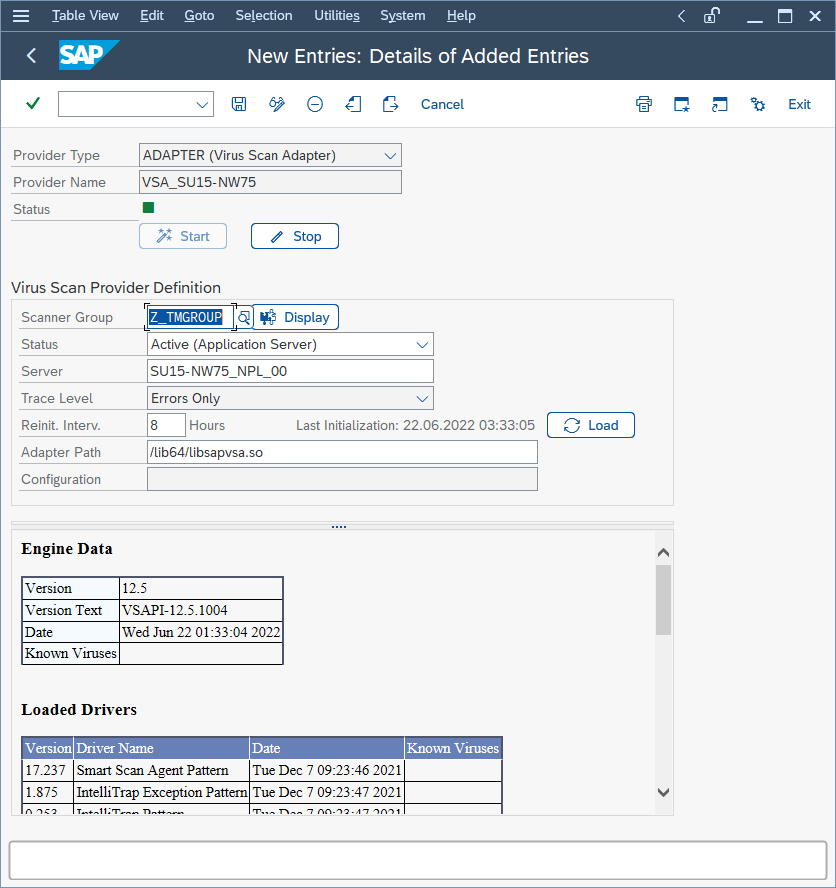

要求を確認し、[ Start] をクリックします。

Status ランプが緑色に変わります。これは、アダプタがロードされ、アクティブであることを示します。

ここまでで、VSIの設定はほぼ完了です。アプリケーションサーバは、トレンドマイクロが提供するウイルス検索を使用してファイルトランザクションを処理する準備ができました。

トレンドマイクロのウイルススキャンプロファイルを設定する

-

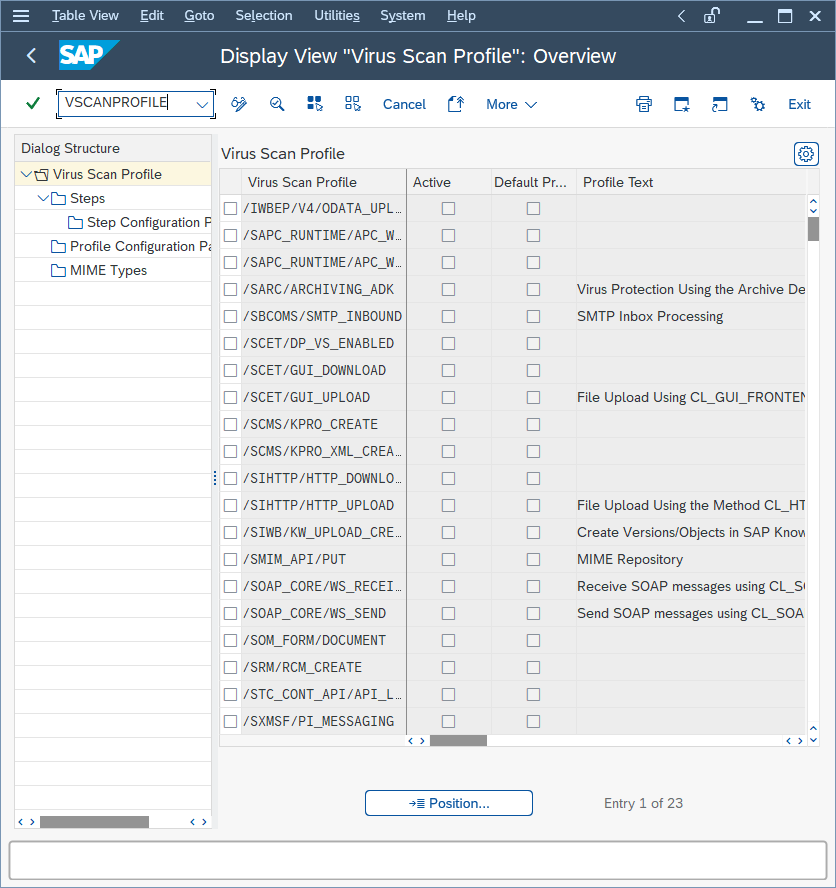

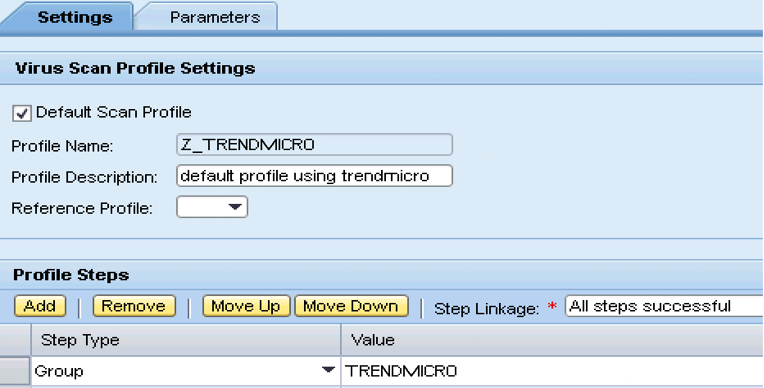

SAP WinGUIで、VSCANPROFILEトランザクションを実行し、ウイルススキャンが必要なSAPの操作を選択します。

例えば、/SCET/GUI_UPLOAD または /SCET/GUI_DOWNLOAD に対して 有効 を選択し、保存 アイコンをクリックします。

-

編集モードにして、[新しいエントリ] をクリックします。

ウイルス検索プロファイルでは、特定のトランザクション (ファイルのアップロード、ファイルのダウンロードなど) をウイルス検索インタフェースに応じて処理する方法を定義します。アプリケーションサーバで設定済みのウイルス検索アダプタを使用するには、新しいウイルス検索プロファイルを作成する必要があります。

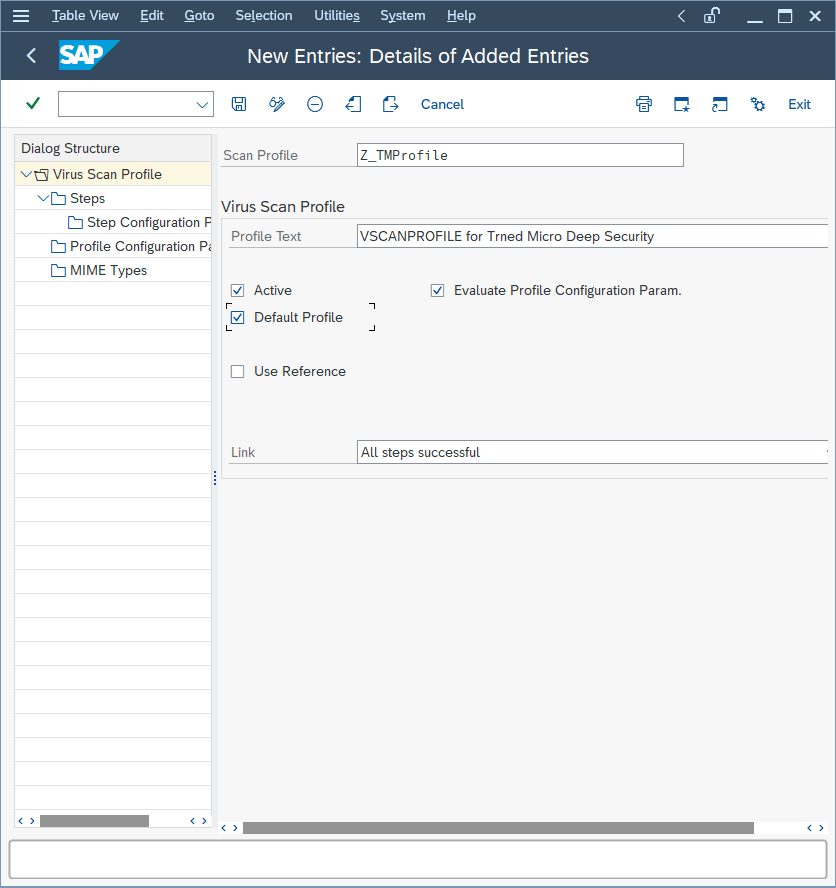

-

[ Scan Profile]で、「Z_TMProfile」と入力し、[ Active Default Profile] を選択し、 Evaluate Profile Configuration Param [] を選択します。

-

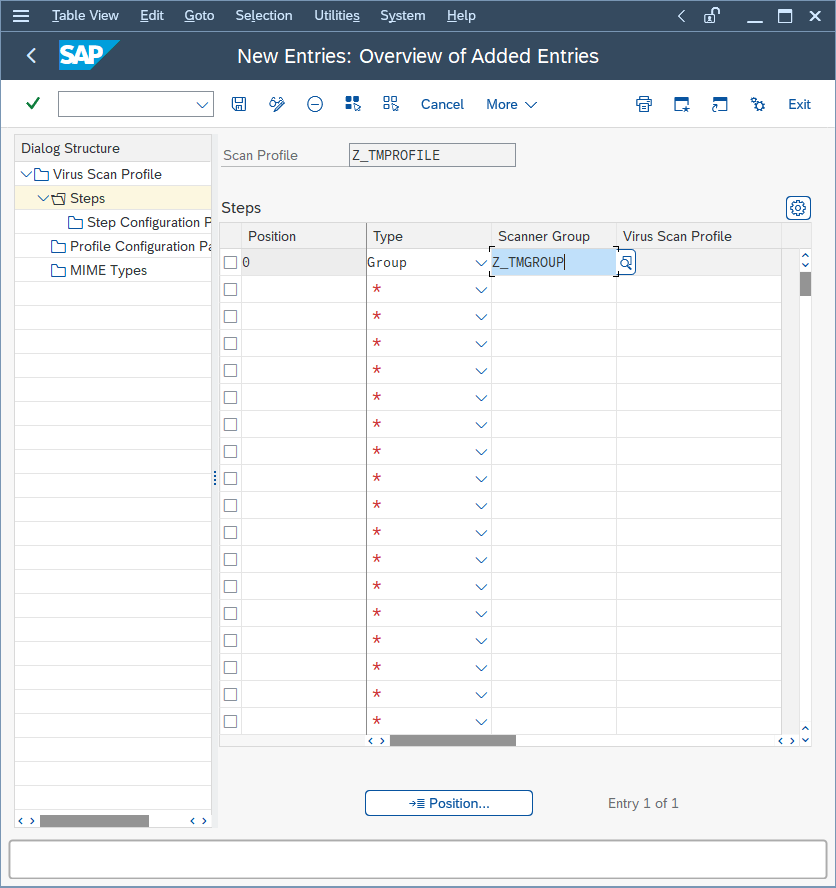

編集モードで、 Steps フォルダをダブルクリックして手順を設定します。

-

[New Entries] をクリックします。

ステップは、プロファイルがトランザクションから呼び出されたときの動作を定義します。

-

Position を0、 Type をGroup、 Scanner Group を前に設定したグループの名前に設定します。

-

[Save ] アイコンをクリックするか、編集モードを終了します。

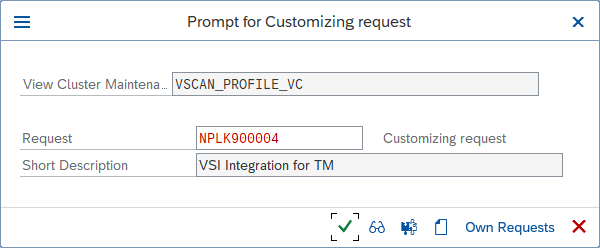

最終的に、既存のウイルス検索プロファイル /SCET/DP_VS_ENABLEDに関する通知が表示されます。

-

既存のプロファイルはアクティブではなく、使用されていないため、通知は無視してください。

この通知を確認すると、この設定をカスタマイズ要求に含めるように求められます。新しい要求を作成すると、加えられた変更を追跡できます。

-

ステップの設定パラメータを作成するには、 [Profile Configuration Parameters] フォルダをダブルクリックし、[New Entries] をクリックしてパラメータを設定します。

パラメータ 種類 説明 CUST_ACTIVE_CONTENT BOOL ファイルにスクリプト (JavaScript、PHP、またはASPスクリプト) が含まれているかどうかを確認し、ブロックします。 CUST_CHECK_MIME_TYPE BOOL ファイル拡張子名がMIMEタイプと一致しているかどうかを確認します。一致しない場合、ファイルはブロックされます。すべてのMIMEタイプと拡張子名を完全に一致させることができます。例: - Wordファイルは.docまたは.dotである必要があります。

- JPEGファイルは.jpgである必要があります

- テキストファイルとバイナリファイルには任意の拡張子を付けることができます (ブロックなし)。

「サポートされているMIMEタイプ」を参照してください。

-

ステップ構成パラメータ フォルダーをダブルクリックし、新しいエントリ をクリックしてパラメータを設定します

パラメータ 種類 説明 初期設定(Linux) 初期設定(Windows) SCANBESTEFFORT BOOL 検索はベストエフォートで実行する必要があります。つまり、SCANALLFILESやSCANEXTRACTなど、VSAによるオブジェクトの検索を許可するすべてのセキュリティクリティカルフラグを有効にする必要があります。また、内部フラグも有効にする必要があります。これらのフラグの詳細は、証明書に保存できます。 (未設定) (未設定) SCANALLFILES BOOL ファイル拡張子に関係なくすべてのファイルをスキャンします。 disabled disabled SCANEXTENSIONS CHAR VSAが検索するファイル拡張子のリスト。設定された拡張子を持つファイルのみがチェックされます。他の拡張機能はブロックされます。ここでワイルドカードを使用してパターンを検索することもできます。 *はこの場所とその次の場所を表し、?は、この文字のみを表します。たとえば、exe;com;do?;ht* =>`*` は、すべてのファイルを検索することを意味します。 null 「」 SCANLIMIT INT この設定は、圧縮ファイルに適用されます。解凍して検索するファイルの最大数を指定します。 INT_MAX 65535 SCANEXTRACT BOOL アーカイブまたは圧縮オブジェクトを解凍します。 enabled enabled SCANEXTRACT_SIZE SIZE_T 最大解凍サイズです。 0x7FFFFFFF 62914560(60 MB) SCANEXTRACT_DEPTH INT オブジェクトが解凍される最大の深さ (階層) です。 20 20 SCANLOGPATH CHAR VSAのカスタムログパス。

通常ファイルまたは通常ファイルを作成できる場所への絶対パスを指定する必要があります。実行可能ファイルのパスは指定できません。

限られたログメッセージのみが書き込まれます。たとえば、検出された不正プログラムです。

Deep Security Agent 20 LTSアップデート2024-05-02でサポートされます。(未設定) (未設定) SCANMIMETYPES CHAR スキャン対象となるMIMEタイプのリストです。設定されたMIMEタイプのファイルのみがチェックされます。それ以外のMIMEタイプはブロックされます。このパラメータは、CUST_CHECK_MIME_TYPEが有効になっている場合にのみ機能します。 (未設定) (未設定) BLOCKMIMETYPES CHAR ブロックされるMIMEタイプのリスト。このパラメータは、CUST_CHECK_MIME_TYPEが有効になっている場合にのみ機能します。 (未設定) (未設定) BLOCKEXTENSIONS CHAR ブロックするファイル拡張子のリスト。 (未設定) (未設定)

この設定はクライアント単位であり、SAPアプリケーションサーバの各テナントで設定する必要があります。

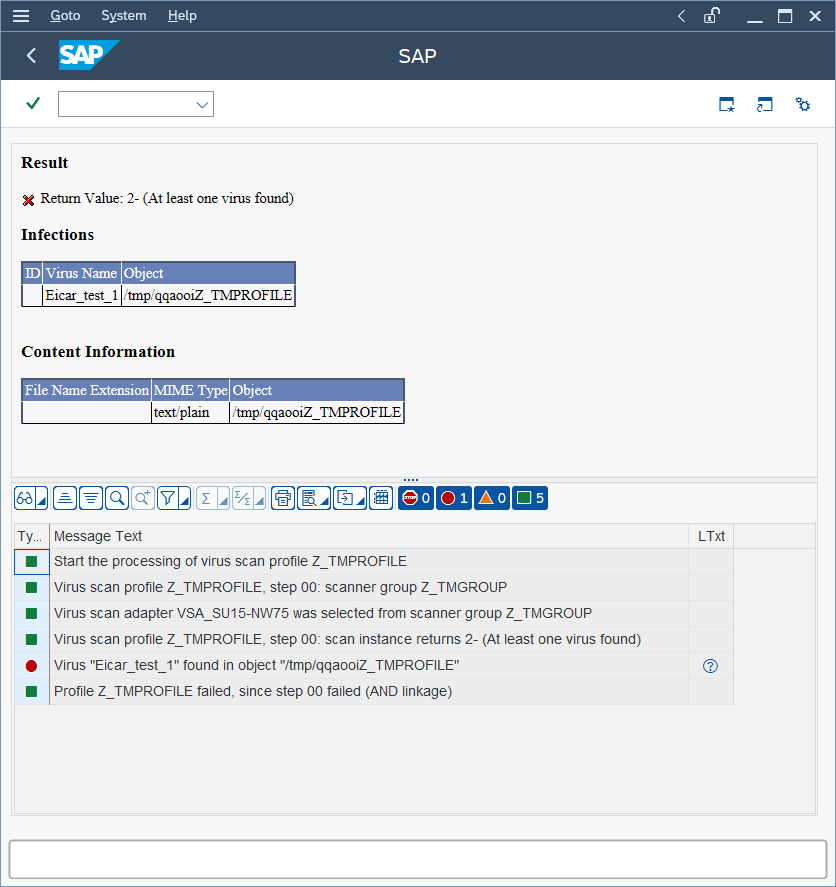

ウイルススキャンインタフェースをテストする

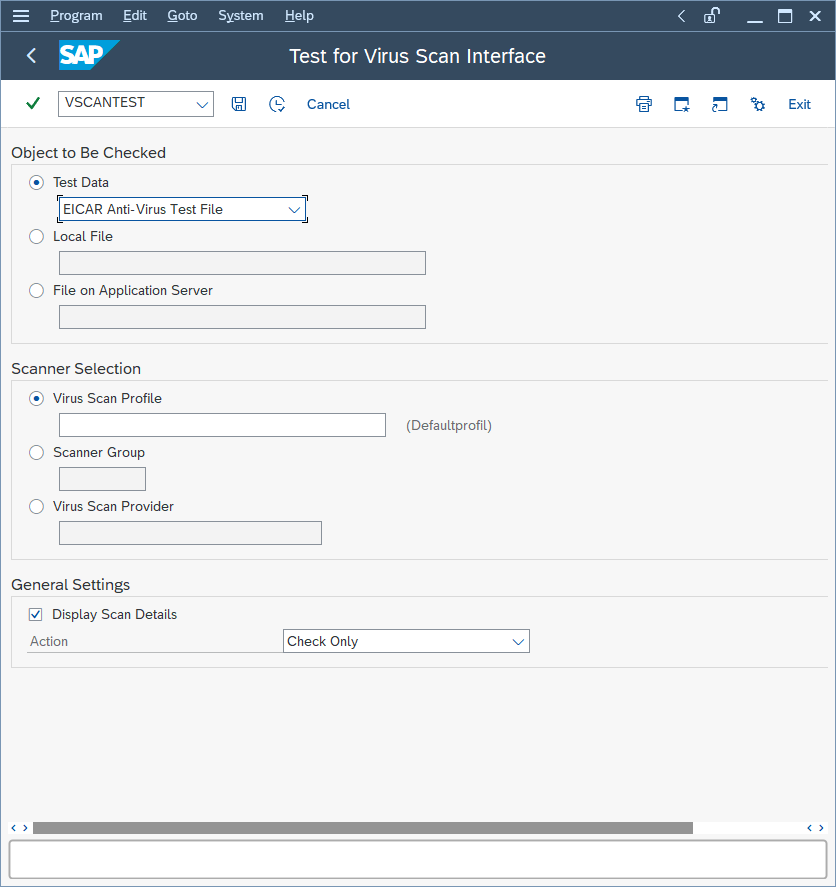

-

SAP WinGUIで、 VSCANTEST トランザクションを実行します。

VSI対応の各SAPアプリケーションサーバには、設定ステップが正しく実行されたかどうかをチェックするテストも組み込まれています。そのため、特定のスキャンツールを呼び出すことのできるトランザクションにEICARテストウイルス (www.eicar.org) が追加されます。

-

何も入力しないと、前の手順で設定した初期設定のプロファイルが呼び出されるため、何も入力しないでください。

-

[実行] をクリックします。

EICARテストウイルスの説明が表示されます。

-

通知を確認します。

トランザクションがインターセプトされました:

[Infections] には、検出された不正プログラムに関する情報が表示されます。

[Content Information] には、ファイルの正しいMIMEタイプが表示されます。

ファイルには、ランダムに生成された7文字のアルファベットにウイルススキャンプロファイル名を付加した名前が付けられます。

この後に、トランザクションの各ステップに関する出力が表示されます。

- このトランザクションは、初期設定のウイルス検索プロファイル(ウイルス検索プロファイルZ \ _TMPROFILE)を呼び出しました。

- ウイルス検索プロファイルZ_TMPROFILEは、ウイルス検索グループZ_TMGROUPからアダプタを呼び出すように設定されています。

- ウイルス検索グループZ_TMGROUPには複数のアダプタが設定されており、そのうちの1つ(この場合はVSA_NPLHOST)を呼び出します。

- ウイルススキャンアダプタから、ウイルスが見つかったことを示す値「2-」が返されます。

- 検出された不正プログラムに関する情報は、Eicar_test_1およびファイルオブジェクト/tmp/ zUeEbZZ_TMPROFILEを表示することで表示されます。

- 呼び出された初期設定のウイルス検索プロファイルZ \ _TMPROFILEは失敗しました。これは、手順00(ウイルス検索グループ)が失敗したため、ファイルトランザクションの以降の処理が停止したためです。

クロスチェックのために、この不正プログラムイベントに関する情報はWorkload Securityコンソールにもあります。イベントを確認するには、コンピュータエディタを開き、不正プログラム対策 > イベントをクリックしてください。

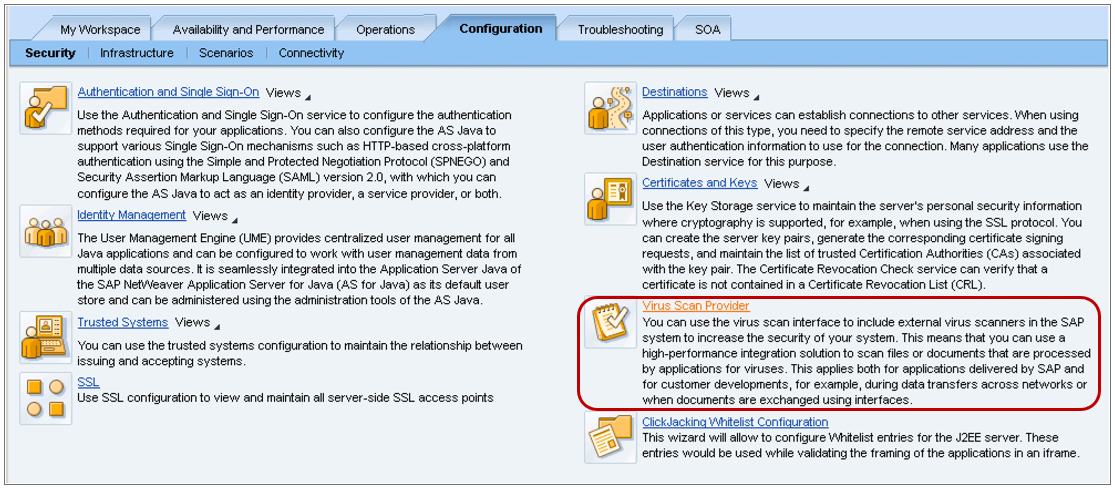

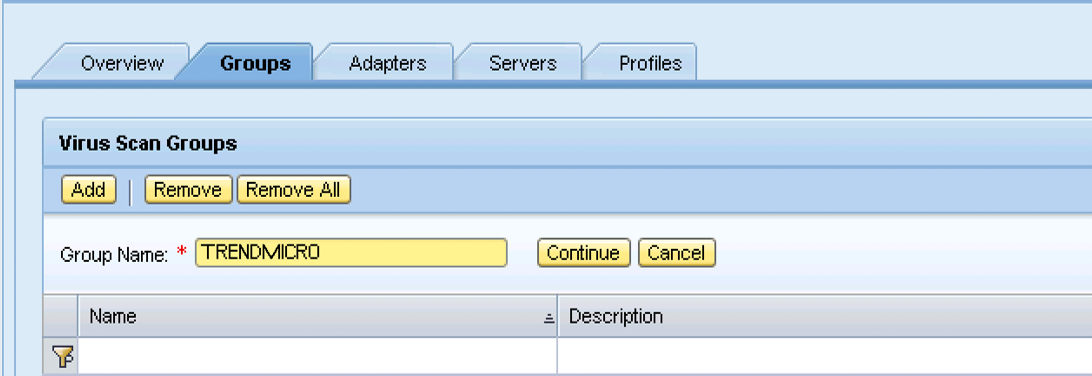

Java 環境でトレンドマイクロスキャナーグループを構成する

スキャナーグループは、同じタイプの複数のウイルススキャナーを組み合わせます。後でウイルススキャンプロファイルを指定するには、グループが必要です。

次のようにスキャナーグループを作成できます:

-

SAP NetWeaver Administrator にログインします。

-

設定 タブを選択し、次に ウイルススキャンプロバイダ を選択します。

-

変更モードで、グループ タブの 追加 をクリックします。

-

グループ名 フィールドにグループの名前を入力し、続行 をクリックします。これにより、ウイルススカングループ リストに新しい行が追加されます。

-

設定タブで、ウイルススカングループの詳細の一部であるグループの説明フィールドにグループの説明を入力します。

-

初期設定の検索グループ を選択して、このグループをデフォルトグループとして使用します。

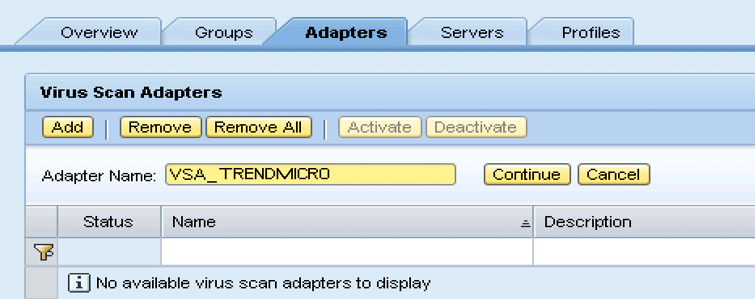

Java 環境でトレンドマイクロウイルススキャンプロバイダを構成する

ウイルススキャンプロバイダーを次のように設定できます:

-

変更モードで、アダプター タブの 追加 をクリックして、ウイルススキャンプロバイダーをウイルススキャンアダプターとして作成します。

-

アダプタ名 フィールドを使用して、定義済みのプレフィックスの後に名前の残りの部分を追加し、続行 をクリックします。名前は VSA とアンダースコアで始める必要があります。これにより、ウイルス検索アダプタ グループに新しい行が追加されます。

-

VSA共有ライブラリへのパスを指定します。UNIXでは

/lib64/libsapvsa.so、C:\Program Files\Trend Micro\Deep Security Agent\lib\dsvsa.dllon Windows.`です -

スキャングループ リストから選択します。

-

初期設定の検索プロバイダ を選択します。

-

設定を保存して、ウイルススキャンプロバイダーを有効にします。

Java 環境でトレンドマイクロのウイルススキャンプロファイルを設定する

アプリケーションはウイルススキャンプロファイルを使用してデータをウイルスチェックします。ウイルススキャンプロファイルには、ドキュメントをチェックするスキャナーグループのリストが含まれています。また、ウイルススキャナーの構成パラメータを割り当てるためにウイルススキャンプロファイルを使用することもできます。このウイルススキャンプロファイルでウイルスをスキャンすると、ウイルススキャナーはパラメータを受け取ります。

ウイルススキャンプロファイルは、スキャン中に処理される手順を指定します。手順は通常、スキャナーグループを使用して見つかるウイルススキャナーか、ウイルススキャンプロファイルを指定する手順のいずれかです。この手順は、囲むウイルススキャンプロファイルの一部として実行されます。

ウイルススキャンはウイルススキャンプロファイルの名前で実行されます。システム管理者は、各コンポーネントのウイルススキャンを有効または無効にするためにプロファイルを使用できます。

デフォルトでは、ウイルススキャンを統合する各SAPアプリケーションに対してウイルススキャンプロファイルが提供されます。

ウイルススキャンプロファイルを次のように設定できます:

-

プロファイル タブで、追加 をクリックして変更モードでウイルススキャンプロファイルを作成します。

-

プロファイル名 フィールドに、定義済みのプレフィックスの後に続く名前を入力し、続行 をクリックします。これにより、ウイルススキャンプロファイル グループに新しい行が追加されます。

-

ウイルススキャンプロファイルの詳細 で、設定 タブを選択し、デフォルトスキャンプロファイル インジケーターを設定して、参照プロファイルとして編集するプロファイルを選択します

- デフォルトプロファイルを使用するには、レファレンス/参照情報プロファイル リストから 初期設定のプロファイル を選択します。

- 参照プロファイルを使用するには、参照プロファイル リストから、新しいプロファイルをリンクする既存の参照プロファイルを選択します。これは、ウイルススキャンプロファイルが別のウイルススキャンプロファイルを参照プロファイルとして使用できるため、複数のアプリケーションが同じウイルススキャンプロファイルを通じて操作できるためです。

-

新しいプロファイルを定義するには、追加 をクリックし、次のフィールドに入力します

フィールド 説明 プロファイル名 新しいプロファイルの名前。 プロフィール 説明 新しいプロフィールの説明。 参照プロファイル 選択すると、他のフィールドが非表示になります。 手順リンク このプロファイルのステップの連携:

- すべてのステップが成功: AND連携、すべてのステップが成功する必要があるため、全体の結果が成功となります。

- 少なくとも1つのステップが成功: OR連携、1つのステップが成功するだけで、全体の結果が成功となります。プロフィールの手順 このプロファイルの手順。 -

プロファイルステップ グループでプロファイルステップを次のように指定します:

- [追加] をクリックします。

- 手順の種類 リストからグループまたは別のプロファイルを選択してください。

- グループまたはプロファイルの値を指定してください。

- 上に移動、下に移動、削除 を使用して、プロファイル手順 リストを構成します。

-

プロファイルを有効にするには、入力内容を保存し、ウイルススキャンプロファイルグループでプロファイルを選択し、有効化をクリックします。

次に、プロファイルパラメータを次のように設定します

- 編集モードで該当するプロファイルのパラメータタブを選択します。

- 新しいエントリを作成するには、追加をクリックします。

- エントリを保存します。

次の表に、プロファイル構成パラメータを示します。

| パラメータ | タイプ | 説明 |

|---|---|---|

| CUST_ACTIVE_CONTENT | BOOL | ファイルにJavaScript、PHP、ASPスクリプトなどのスクリプトが含まれているかどうかを確認し、それをブロックします。 |

| CUST_CHECK_MIME_TYPE | BOOL | ファイル拡張子名がMIMEタイプと一致するかどうかを確認します。一致しない場合、ファイルはブロックされます。 すべてのMIMEタイプと拡張子名は完全に一致する必要があります。例えば、Microsoft Wordファイルは .docまたは.dotでなければなりません。JPEG画像ファイルは.jpgでなければなりません。ただし、テキストファイルとバイナリファイルは任意の拡張子を持つことができ(ブロックされません)。 |

次の表に、ステップ構成パラメータを示します。

| パラメータ | タイプ | 説明 | デフォルト (Linux) | デフォルト (Windows) |

|---|---|---|---|---|

| SCANBESTEFFORT | BOOL | ベストエフォートベースでスキャンを実行します。つまり、VSAにオブジェクトの検索を許可するセキュリティ上重要なフラグ (SCANALLFILESやSCANEXTRACTなど) をすべて有効化するだけでなく、内部フラグも有効にします。 可能なフラグの詳細は認証に保存されています。 |

1 | 1 |

| SCANALLFILES | BOOL | ファイル拡張子に関係なくすべてのファイルをスキャンします。 | 1 | 1 |

| SCANLIMIT | INT | 解凍およびスキャンされるファイルの最大数を指定します。 圧縮ファイルにのみ適用されます。 |

INT_MAX | 65535 |

| SCANEXTRACT | BOOL | アーカイブまたは圧縮オブジェクトを解凍します。 | 有効 | 有効 |

| SCANEXTRACT_SIZE | SIZE_T | 最大解凍サイズ。 | 0x7FFFFFFF | 62914560 (60 MB) |

| SCANEXTRACT_DEPTH | INT | オブジェクトが解凍される最大の深さ (階層) です。 | 20 | 20 |

| SCANLOGPATH | CHAR | VSAのカスタムログパス。通常のファイルへの絶対パス、または通常のファイルを作成できる場所への絶対パスである必要があります。実行可能ファイルのパスは使用できません。 限られたログメッセージのみが記録されます。例えば、検出された不正プログラム。 Deep Security Agent 20 LTS 2024-05-02のアップデートでサポートされています。 |

(not set) | (not set) |

Java環境でウイルススキャンインターフェースをテストする

-

/vscantestパスの下でテストアプリケーションを開始します。 -

提供されたテストデータまたは自身のローカルファイルを使用して、チェックするオブジェクトを指定します。

-

テストするウイルススキャンプロファイル、スキャナーグループ、またはウイルススキャンプロバイダーを選択します。

-

次のいずれかのオプションを選択します

- チェックのみ - 指定されたアンチウイルス製品がデータをウイルススキャンし、結果を表示します。

- チェックとクリーン - スキャンして結果を表示するだけでなく、指定されたアンチウイルス製品はウイルス感染が診断された場合にデータをクリーンしようとします。

-

アクションを実行 をクリックしてテストを開始します。

サポートされているMIMEタイプ

ScannerでサポートされるMIMEタイプは、使用しているagentのバージョンによって異なります

- Agentバージョン9.6ではVSAPI 9.85が使用されます。

- Agentバージョン10.0はATSE 9.861を使用します。

- Agentバージョン10.1はATSE 9.862を使用します。

- Agentバージョン10.2、10.3、11.0、11.1、および11.2ではATSE 10.000が使用されます。

- Agentバージョン11.3以降ではATSE 11.0.000を使用

| MIMEタイプ | 説明 | 拡張子 | 9.6 Agentでサポート |

10.0 Agentでサポート |

10.1以降のAgentでサポート |

| アプリケーション/オクテットストリーム | * | はい | はい | はい | |

| アプリケーション/ com | COM File | com | はい | はい | はい |

| アプリケーション/ ecmascript | EMCScriptファイル | es | はい | はい | はい |

| application/hta | HTAファイル | hta | はい | はい | はい |

| application/java-archive | Java Archive(JAR)ファイル | jar | はい | はい | はい |

| アプリケーション/ JavaScript | Javascript File | js, jsxinc, jsx | はい | はい | はい |

| アプリケーション/ msword | Word for Windows | doc, dot | はい | はい | はい |

| application/vnd.ms-access | MS Access | mdb | いいえ | いいえ | いいえ |

| application/vnd.ms-project | MS Project | mpp | いいえ | いいえ | いいえ |

| アプリケーション/ msword | MS Word | doc, dot | はい | はい | はい |

| アプリケーション/オクテットストリーム | COM File | com | はい | はい | はい |

| アプリケーション/オクテットストリーム | EXE File | exe | はい | はい | はい |

| アプリケーション/ pdf | Adobe Portable Document Formatファイル | はい | はい | はい | |

| アプリケーション/追記 | 追記 | ai | はい | はい | はい |

| アプリケーション/追記 | 追記 | PS | はい | はい | はい |

| アプリケーション/追記 | Postscript | PS | はい | はい | はい |

| application/rar | RAR File | rar | はい | はい | はい |

| application/rtf | Microsoft RTF | rtf | はい | はい | はい |

| application/sar | Sar File | sar | はい | はい | はい |

| application/vnd.ms-excel | Excel for Windows | xls, xlt, xla | はい | はい | はい |

| application/vnd.ms-outlook | Outlook for Windows | msg | いいえ | はい | はい |

| application/vnd.ms-powerpoint | Windows PowerPoint | ppt, pot, pps, ppa | はい | はい | はい |

| application/vnd.ms-publisher | MS Publisher | pub | いいえ | いいえ | はい |

| application/vnd.oasis.opendocument | ドキュメントを開く | odf | はい | はい | はい |

| application/vnd.openxmlformats-officedocument.presentationml.presentation | Microsoft Officeファイル | pptx, potx, ppsx, ppam, pptm, potm, ppsm | はい | はい | はい |

| application/vnd.openxmlformats-officedocument.spreadsheetml.sheet | MS Office File | xlsx, xltx, xlsm, xltm, xlam, xlsb | はい | はい | はい |

| application/vnd.openxmlformats-officedocument.wordprocessingml.document | Microsoft Officeファイル | docx, dotx, docm, dotm | はい | はい | はい |

| application/vnd.rn-realmedia | Real Media | rm | はい | はい | はい |

| application/wordperfect | WOrdPerfect | wp, wp5, wp6, wpd, w60, w61 | はい | はい | はい |

| application/x-alf | alf | はい | はい | はい | |

| application/x-arc-compressed | ARC File | arc | はい | はい | はい |

| application/x-bzip2 | bZIP File | * | はい | はい | はい |

| application/x-cpio | CPIOファイル | * | はい | はい | はい |

| application/x-director | Macromedia Director Shockwave Movie | dcr | はい | はい | はい |

| application/x-gzip | Gzip | * | はい | はい | はい |

| application/xhtml+xml | XHTML | dhtm、dhtml、htm、html、htx、sht、shtm、shtml、stml、xht、xhtm、xhtml、xml、txt | はい | はい | はい |

| application/x-java-class | JAVAアプレット | class | はい | はい | はい |

| application/x-kep | kep | はい | はい | はい | |

| application/x-otf | otf | はい | はい | はい | |

| application/x-sapshortcut | sap、sapc | はい | はい | はい | |

| application/x-shockwave-flash | Macromedia Flash | swf | はい | はい | はい |

| application/x-silverlight-app | PKZIP | xap | はい | はい | はい |

| application/x-sim | sim | はい | はい | はい | |

| application/x-tar | TARファイル | tar | はい | はい | はい |

| application/x-vbs | * | はい | はい | はい | |

| application/zip | ZIP File | zip, zipx | はい | はい | はい |

| audio/basic | Audio | snd, au | はい | はい | はい |

| audio/midi | MIDI | mid, midi, rmi, mdi, kar | はい | はい | はい |

| audio/x-aiff | Audio InterChange File Format from Apple/SGI | aiff, aif, aifc | はい | はい | はい |

| audio/x-mpeg-3 | MP3 | mp3 | はい | はい | はい |

| audio/x-realaudio | Real Audio | ra | はい | はい | はい |

| audio/x-voc | Creative Voice Format(VOC) | voc | はい | はい | はい |

| image/bmp | Windows BMP | bmp | はい | はい | はい |

| image/gif | GIF | gif | はい | はい | はい |

| image/ico | Windows Icon | ico | はい | はい | はい |

| image/jpeg | JPEG | jpg, jpeg, jpe, jif, jfif, jfi | はい | はい | はい |

| image/msp | Microsoft Paint | msp | はい | はい | はい |

| image/png | Portable Network Graphics | png | はい | はい | はい |

| image/ppm | PPM image | ppm | はい | はい | はい |

| image/svg+xml | svg | はい | はい | はい | |

| image/tiff | TIFF | tif, tiff | はい | はい | はい |

| image/vnd.ms-modi | Microsoft Document Imaging | mdi | はい | はい | はい |

| image/x-cpt | Corel PhotoPaint | cpt | はい | はい | はい |

| image/x-pcx | PCX | pcx | はい | はい | はい |

| image/x-pict | Macintosh Bitmap | pct | はい | はい | はい |

| image/x-ras | Sun Raster(RAS) | ras | はい | はい | はい |

| image/x-wmf | Windows Metafile | wmf | はい | はい | はい |

| text/csv | CSV | csv, txt | はい | はい | はい |

| text/html | HTML | dhtm, dhtml, htm, html, htx, sht, shtm, shtml, stml, xht, xhtm, xhtml, xml, txt | はい | はい | はい |

| text/plain | * | はい | はい | はい | |

| text/plain | テキストファイル | txt | はい | はい | はい |

| text/xml | XML | dhtm、dhtml、htm、html、htx、sht、shtm、shtml、stml、xht、xhtm、xhtml、xml、txt | はい | はい | はい |

| text/xsl | XSL | xsl | はい | はい | はい |

| unknown/unknown | * | はい | はい | はい | |

| video/mpeg | * | はい | はい | はい | |

| ビデオ/クイックタイム | Quick Time Media | qt | はい | はい | はい |

| video/x-fli | AutoDesk Animator | fli | はい | はい | はい |

| video/x-flv | Macromedia Flash FLVビデオ | flv | はい | はい | はい |

| video/x-ms-asf | 高度なストリーミング形式 | asf | はい | はい | はい |

| video/x-scm | Lotus ScreenCam Movie | scm | はい | はい | はい |