このページのトピック

推奨設定の検索の管理と実行

Workload Security では、コンピュータ上で推奨検索を実行して、侵入防御、整合性監視、および適用または削除する必要があるログ検査ルールを特定できます。

推奨設定の検索は、実装すべきルールリストを確立するための適切な開始ポイントとなりますが、推奨設定の検索では検出されない重要な追加ルールがいくつかあります。これらのルールは手動で実装する必要があります。一般的な脆弱性に対する追加ルールの実装を参照してください。

コアエンドポイントとワークロードルールの自動適用 を、推奨設定の検索と同時に有効にしないでください。

推奨設定の検索を設定し、個々のコンピュータまたはポリシーレベルで推奨されたルールを実装できます。大規模な環境の場合、トレンドマイクロでは、ポリシーを使用して推奨設定を管理することを推奨します。これにより、1つのソース (ポリシー) からすべてのルールを割り当てることができます。各コンピュータで個々のルールを管理する必要はありません。そのため、一部のルールが、それを必要としていないコンピュータに割り当てられる可能性があります。しかし、パフォーマンスにわずかな影響が及ぶことよりも、ポリシーを通じて行われる処理によって管理が簡素化されるメリットの方が重要です。ポリシーで推奨設定の検索を有効にする場合は、WindowsルールがLinuxコンピュータに割り当てられないように、またはその逆が行われないように、WindowsコンピュータとLinuxコンピュータの検出用に別のポリシーを使用してください。

検索されたアーティファクト

推奨設定の検索では、エージェントは次の項目についてOSを検索します。

- インストール済みアプリケーション

- Windowsレジストリ

- オープンポート

- ディレクトリリスト

- ファイルシステム

- 実行中のプロセスとサービス

- 環境変数

- ユーザ

検索の制限

技術的または論理的な一部の制限により、ソフトウェアの種類によっては、ルールが正確には推奨されない、またはまったく推奨されないものになります。

- UNIXおよびLinuxシステムでは、Apache Struts、Wordpress、Joomlaなど、オペレーティングシステムの初期設定のパッケージマネージャを使用してインストールされていないソフトウェアを推奨設定検索エンジンで検出できない場合があります。標準のパッケージマネージャを使用してインストールされたアプリケーションは問題ありません。

- UnixおよびLinuxシステムでは、デスクトップアプリケーションの脆弱性またはローカルの脆弱性 (ブラウザやメディアプレーヤーなど) に関するルールは推奨設定の検索に含まれません。

- 一般的なWebアプリケーション保護ルールは推奨設定の検索に含まれません。

- 通常、スマートルールは、重大な脅威や特定の脆弱性に対処しない限り、推奨設定の検索に含まれません。スマートルールは、1つ以上の既知および未知の (ゼロデイ) 脆弱性に対処します。 Workload Securityのルールリストでは、[種類] 列が[スマート] であるスマートルールが識別されます。

- コンテンツ管理システム (CMS) に関連するルールを扱っているときには、推奨設定の検索で CMSインストールとインストールされているバージョンを検出できません。CMSとともにインストールされているプラグインとそのバージョンも検出できません。そのため、推奨設定の検索で、Webサーバがインストールされ、PHPがシステムでインストールまたは実行されていることが検出されると、すべてのCMS関連の侵入防御ルールが推奨されます。これにより、ルールが過度に推奨されることになりますが、セキュリティのニーズと精度のバランスが取れます。

- 次のWeb技術に関する推奨設定では、必要以上のルールが提案されることがあるため、調整が必要な場合があります。

- Red Hat JBoss

- Eclipse Jetty

- Apache Struts

- Oracle WebLogic

- WebSphere

- Oracle Application Testing Suite

- Oracle Golden Gate

- Nginx

- OpenSSLルールは、OpenSSLが明示的にインストールされている場合にのみ、Windowsで推奨されます。アプリケーションが内部で使用しているOpenSSLが別のパッケージとしてインストールされていない場合は、推奨設定の検索では検出されません。

- Linuxシステムでは、Webブラウザのみが該当ベクタである場合は、Java関連の脆弱性のルールは推奨されません。

- 推奨設定の検索では、初期設定のChromeインストールに含まれているAdobe Flash Playerプラグインは検出できません。推奨設定は、Chromeバージョンに基づいて決められます。つまり、不必要なルールが推奨されることがあります。

推奨設定の検索を実行する

環境の変更により、推奨されるルールが影響を受ける可能性があるため、推奨設定の検索は定期的に実行する必要があります (推奨設定の検索は毎週実行することをお勧めします)。トレンドマイクロは火曜日に新しい侵入防御ルールをリリースするため、これらのリリースの直後に推奨設定の検索をスケジュールすることをお勧めします。推奨設定の検索中は、CPUサイクル、メモリ、ネットワーク帯域幅などのシステムリソースの使用量が増加するため、検索はピーク時以外にスケジュールすることをお勧めします。

推奨設定の検索を実行するには、Workload Securityのライセンスが必要です。

推奨設定の検索実行にはいくつかの方法があります。

- 予約タスク: 設定したスケジュールに従って推奨設定の検索を実行する予約タスクを作成します。予約タスクはすべてのコンピュータ、1台のコンピュータ、定義したコンピュータグループ、または特定のポリシーで保護されているすべてのコンピュータに割り当てることができます。「予約タスクを作成して定期的に推奨設定の検索を実行する」を参照してください。

- 継続検索: 該当ポリシーで保護されるすべてのコンピュータで定期的に推奨設定の検索が実行されるようにポリシーを設定します。継続検索は、個々のコンピュータにも設定できます。このような検索では、実行済みの最後の検索のタイムスタンプが確認され、設定された間隔後に以降の検索が実行されます。こうすることで、環境内で異なる時間に推奨設定の検索が実行されます。この設定は、Agentが2~3日以上オンラインにならない可能性がある環境で役立ちます (たとえば、頻繁にインスタンスを構築および廃止するクラウド環境など)。「継続検索を設定する」を参照してください。

- 手動検索: 1台以上のコンピュータで推奨設定の検索を1回実行します。手動検索は、プラットフォームまたはアプリケーションに大幅な変更を加えた後に、予約タスクの実行を待たずに、新しい推奨設定を強制的に確認する場合に便利です。 推奨設定の検索の手動実行を参照してください。

- コマンドライン: Workload Security コマンドラインインタフェースを使用して、推奨検索を開始します。「コマンドラインユーティリティ」を参照してください。

- API: Workload Security APIを使用して推奨検索を開始します。Workload Security REST APIの使用方法を参照してください。

予約タスクと進行中の検索では、それぞれ独自の設定で個別に推奨検索を実行できます。予約タスクまたは継続検索のどちらかを使用してください (ただし両方は使用しないでください)。

推奨設定の検索が実行されると、推奨設定の作成の対象となるすべてのコンピュータでアラートが発令されます。

予約タスクを作成して定期的に推奨設定の検索を実行する

- Workload Security コンソールで、 の[管理]→[予約タスク] ページに移動します。

- ツールバーの [新規] をクリックし、[新規予約タスク] を選択して新規予約タスクウィザードを表示します。

- [種類] リストで [コンピュータの推奨設定を検索] を選択して、検索を実行する頻度を選択します。[次へ] をクリックします。

- 手順3で選択した内容に応じて、次の画面で検索の頻度をより詳細に指定できます。該当する項目を選択し、[次へ] をクリックします。

-

検索するコンピュータを選択し、[ 次へ] をクリックします。すべてのコンピュータを選択することも、1台のコンピュータを個別に選択することも、コンピュータのグループを選択することも、特定のポリシーが割り当てられているコンピュータを選択することもできます。

大規模な環境では、推奨設定の検索を含むすべての処理をポリシーを使用して実行する必要があります。

-

新しい予約タスクの名前を指定し、終了時にタスクを実行するかどうか ([[完了] でタスクを実行]) を選択して、[完了] をクリックします。

継続検索を設定する

-

Workload Securityコンソールで、検索を個々のコンピュータに対して設定するか、ポリシーを使用しているすべてのコンピュータに対して設定するかに応じて、コンピュータエディタまたはポリシーエディタを開きます。

大規模な環境では、推奨設定の検索を含むすべての処理をポリシーを使用して実行する必要があります。

-

[設定] をクリックします。 [一般] タブの [推奨設定] の [推奨設定の継続的な検索を実行する] 設定で、設定で推奨設定の検索を有効または無効にします。[継続検索の間隔] 設定で、検索を実行する間隔を指定します。これらの設定はどちらも、コンピュータまたはポリシーの親から継承できます。継承の仕組みの詳細については、「ポリシー、継承、およびオーバーライド 」を参照してください。

推奨設定の検索を手動で実行する

- Workload Security コンソールで、[ Computers ]ページに移動します。

- 検索対象のコンピュータ (複数台も可) を選択します。

- [処理]→[推奨設定の検索] の順にクリックします。

推奨設定の検索をキャンセルする

推奨設定の検索は開始前にキャンセルできます。

- Workload Security コンソールで、[ Computers ]ページに移動します。

- 検索をキャンセルするコンピュータ (複数台も可) を選択します。

- [処理]→[推奨設定の検索のキャンセル] をクリックします。

推奨設定の検索からルールまたはアプリケーションの種類を除外する

特定のルールまたはアプリケーションの種類を推奨設定の検索結果に含めない場合は、検索から除外できます。

-

Workload Security コンソールで、[コンピュータ]または[ポリシー]エディタを開きます。

大規模な環境では、推奨設定の検索を含むすべての処理をポリシーを使用して実行する必要があります。

-

除外するルールの種類に応じて、侵入防御、変更監視、またはセキュリティログ監視ページ。

- [ 一般 ]タブで、[割り当て/割り当て解除](ルールの場合)または[アプリケーションの種類] (アプリケーションの種類の場合)をクリックします。

- 除外するルールまたはアプリケーションの種類をダブルクリックします。

- [オプション] タブに移動します。ルールの場合は、[推奨設定から除外] を [はい] または [継承 (はい)] に設定します。アプリケーションの種類の場合は、[推奨設定から除外] を選択します。

推奨設定を自動的に適用する

Workload Security を設定して、推奨検索の結果が自動的に適切に実装されるように設定できます。

-

Workload Securityコンソールで、コンピュータまたはポリシーエディタを開きます。

大規模な環境では、推奨設定の検索を含むすべての処理をポリシーを使用して実行する必要があります。

-

自動的に実装するルールの種類に応じて、[侵入防御]、[変更監視]、または [セキュリティログ監視] ページに移動します。この設定は、保護モジュールごとに個別に変更できます。

- [一般] タブの [ 推奨設定] で、設定を [はい] または [継承 (はい)] に変更します。

しかし、すべての推奨設定を自動的に実装できるわけではありません。次のような例外があります。

- 適用する前に設定が必要なルール。

- 推奨設定の検索から除外されたルール。

- 自動的に割り当てられた、または割り当て解除されたが、ユーザがオーバーライドしたルール。たとえば、 Workload Security でルールが自動的に割り当てられた後でルールの割り当てを解除すると、次回の推奨検索の実行後もルールは再割り当てされません。

- ポリシー階層の上位のレベルで割り当てられたルールは、下位のレベルでは割り当てを解除できません。ポリシーレベルでコンピュータに割り当てられたルールは、ポリシーレベルで割り当てを解除する必要があります。

- トレンドマイクロから発行されたものであるが、誤判定のリスクの可能性があるルール

検索結果を確認して手動でルールを割り当てる

最新の推奨設定の検索の結果は、 コンピュータまたはポリシーエディタの保護モジュールの [一般] タブ ([侵入防御]、[変更監視]、および [セキュリティログ監視]) に表示されます。

次の例では、ポリシーを使用して侵入防御の推奨設定の検索結果を処理する方法について説明します。

- 推奨設定の検索が完了したら、検索したコンピュータに割り当てられているポリシーを開きます。

- [侵入防御]→[一般] の順に選択します。[推奨設定] の下に、未解決の推奨事項がある場合はその数が表示されます。

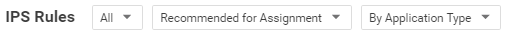

- [現在割り当てられている侵入防御ルール] エリアの [割り当て/割り当て解除] をクリックしてルールの割り当て画面を開きます。

-

ルールを [アプリケーションの種類別] でソートし、フィルタの表示メニューから [割り当てを推奨] を選択します。

すると、割り当てが推奨されているが割り当てられていないルールのリストが表示されます。

-

ポリシーにルールを割り当てるには、ルール名を選択します。

アイコンでフラグが設定されたルールには、設定可能な設定オプションがあります。

アイコンでフラグが設定されたルールには、設定可能な設定オプションがあります。  アイコンの付いたルールには、ルールを有効にする前に設定する必要がある設定があります。または、一度に複数のルールを割り当てるには、ShiftキーまたはCtrlキーを使用してルールを選択し、右クリックして [ルールの割り当て] をクリックします。

アイコンの付いたルールには、ルールを有効にする前に設定する必要がある設定があります。または、一度に複数のルールを割り当てるには、ShiftキーまたはCtrlキーを使用してルールを選択し、右クリックして [ルールの割り当て] をクリックします。

推奨設定の検索の結果には、ルールの割り当てを解除する推奨設定を含めることもできます。この処理は、アプリケーションをアンインストールする場合、ベンダからのセキュリティパッチを適用する場合、または不要なルールが手動で適用されている場合に行うことができます。割り当ての解除が推奨されているルールを表示するには、フィルタの表示メニューから [割り当て解除を推奨] を選択します。

推奨ルールは、フルフラグ( )で示されます。部分フラグ(

)で示されます。部分フラグ( )は、アプリケーションタイプの一部であるルールのみが推奨されているアプリケーションタイプを識別します。

)は、アプリケーションタイプの一部であるルールのみが推奨されているアプリケーションタイプを識別します。

推奨ルールを設定する

一部のルールは、適用する前に設定が必要です。たとえば、一部のログ検査ルールでは、変更を検査するログファイルの場所を指定する必要があります。この場合、推奨が作成されたコンピュータでアラートが生成されます。アラートのテキストには、ルールの設定に必要な情報が含まれています。 ポリシーエディタまたはコンピュータエディタで、  アイコンでフラグが設定されたルールには、設定可能な設定オプションがあります。

アイコンでフラグが設定されたルールには、設定可能な設定オプションがあります。  アイコンの付いたルールには、ルールを有効にする前に設定する必要がある設定があります。

アイコンの付いたルールには、ルールを有効にする前に設定する必要がある設定があります。

一般的な脆弱性の追加ルールを実装する

推奨設定の検索は、実装する必要があるルールリストを作成するための適切な開始ポイントとなりますが、一般的な脆弱性には推奨設定の検索では特定されない追加のルールがいくつかあります。これらのルールは「防御」 (ブロック) モードで実装される前に慎重に設定しテストする必要があるためです。トレンドマイクロでは、これらのルールを設定およびテストしてから、ポリシー (または個々のコンピュータ) で手動で有効にすることをお勧めします。

このリストには、設定が必要な最も一般的な追加ルールが含まれています。 Workload Securityで他のルールを見つけるには、タイプがスマートまたはポリシーであるルールを検索します。

| ルール名 | アプリケーションの種類 |

|---|---|

| 1007598 - Identified Possible Ransomware File Rename Activity Over Network Share | DCERPCサービス |

| 1007596 - Identified Possible Ransomware File Extension Rename Activity Over Network Share | DCERPCサービス |

| 1006906 - Identified Usage Of PsExec Command Line Tool | DCERPCサービス |

| 1007064 - Executable File Uploaded On System32 Folder Through SMB Share | DCERPCサービス |

| 1003222 - Block Administrative Share | DCERPCサービス |

| 1001126 - DNS Domain Blocker | DNSクライアント |

| 1000608 - 汎用SQLインジェクション対策 詳細については、 SQLインジェクション防止ルール の設定を参照してください。 |

Webアプリケーション共通 |

| 1005613 - Generic SQL Injection Prevention - 2 | Webアプリケーション共通 |

| 1000552 - Generic Cross Site Scripting (XSS) Prevention | Webアプリケーション共通 |

| 1006022 - Identified Suspicious Image With Embedded PHP Code | Webアプリケーション共通 |

| 1005402 - Identified Suspicious User Agent In HTTP Request | Webアプリケーション共通 |

| 1005934 - Identified Suspicious Command Injection Attack | Webアプリケーション共通 |

| 1006823 - Identified Suspicious Command Injection Attack - 1 | Webアプリケーション共通 |

| 1005933 - Identified Directory Traversal Sequence In Uri Query Parameter | Webアプリケーション共通 |

| 1006067 - Identified Too Many HTTP Requests With Specific HTTP Method | Webサーバ共通 |

| 1005434 - Disallow Upload Of A PHP File | Webサーバ共通 |

| 1003025 - Web Server Restrict Executable File Uploads | Webサーバ共通 |

| 1007212 - Disallow Upload Of An Archive File | Webサーバ共通 |

| 1007213 - Disallow Upload Of A Class File | Webサーバ共通 |

トラブルシューティング: 推奨設定の検索失敗

サーバで推奨設定の検索に失敗した場合は、通常、いくつかの手順を実行することで問題を解決できます。トラブルシューティング後も問題が解決しない場合は、エージェントから診断パッケージを作成し、サポートに問い合わせしてください。

通信

通常、通信の問題については、エラーメッセージの本文に「プロトコルエラー」と表示されます。

この問題を解決するには、Agentからの通信を使用していることを確認します。詳細については、「Agentからの有効化と通信を使用したAgentの有効化と保護」を参照してください。

サーバリソース

サーバのCPUリソースとメモリリソースを監視します。検索中にメモリまたはCPUが使い尽くされそうになる場合は、リソースを増やします。