不正なペイロード

Malicious Payload ポリシーは、既知のゼロデイ脆弱性攻撃や、SQLインジェクション攻撃、クロスサイトスクリプティング攻撃、およびその他のWebアプリケーションの脆弱性からコンピュータを保護します。 Malicious Payload ポリシールールは、ネットワークパケットのペイロードセッションおよびアプリケーション層(HTTP/HTTPSなど)と比較される一連の条件、およびそれらの上位層プロトコルに従ったパケットのシーケンスを定義します。

Malicious Payloadポリシーの設定

-

グループを選択します。

-

左側のペインのメニューで、

をクリックします。

をクリックします。 -

Malicious Payload が有効になっていることを確認します。

-

状態を Reportに設定します。これにより、要求をブロックせずにイベントがトリガされます。これにより、アプリケーションを実行して、予想されるMalicious Payloadイベントの動作を確認できます。

-

右側のペインで、

をクリックします。

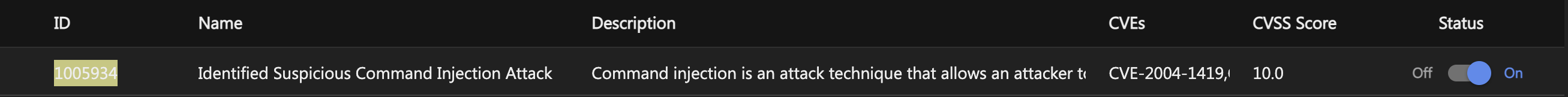

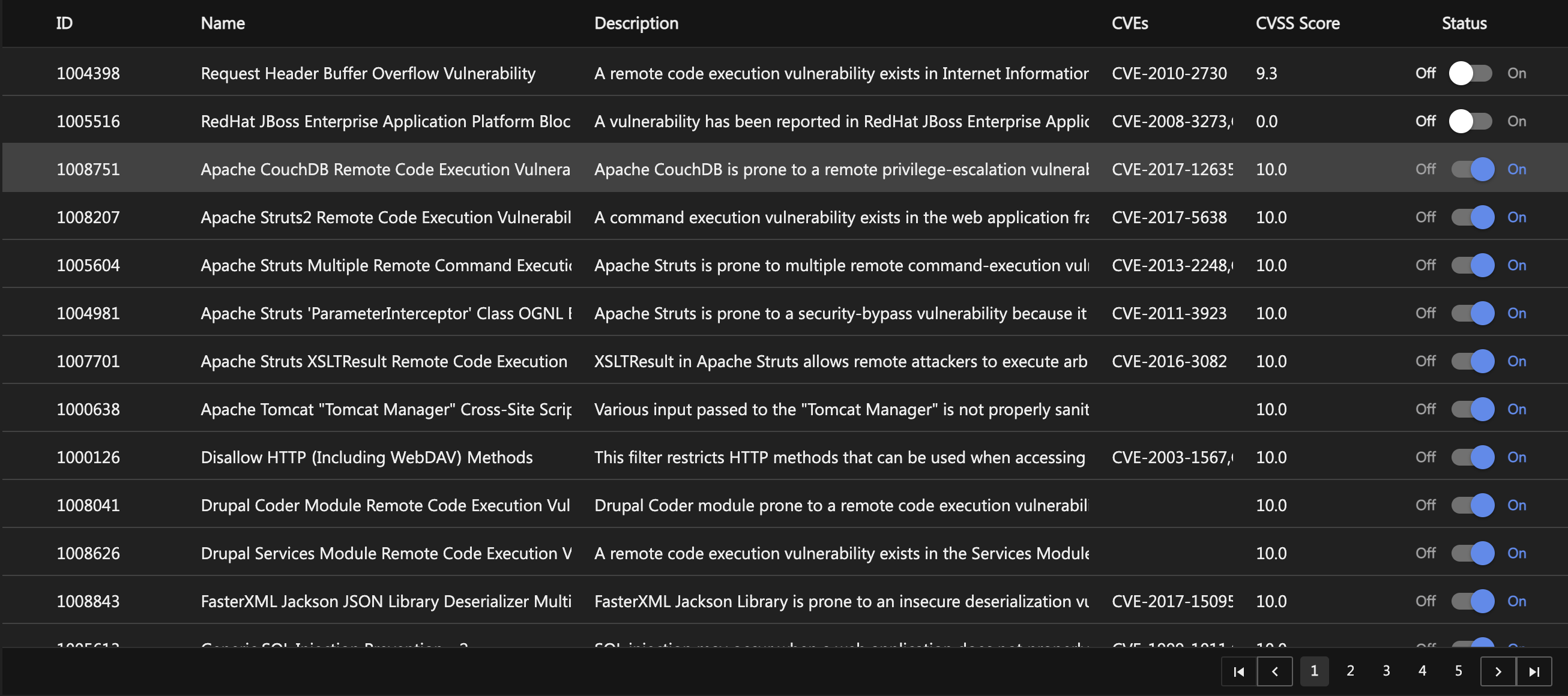

をクリックします。Malicious Payloadルールのリストが、ルールのID、名前、説明、および該当する場合はCommon Vulnerability Scoring System(CVSS)スコアとともに表示されます。ルールの詳細を確認したり、ルールのCVSSスコアを確認したりする場合は、目的のルールを選択します。右上にある検索バーを使用して、特定のMalicious Payloadルールを検索します。

-

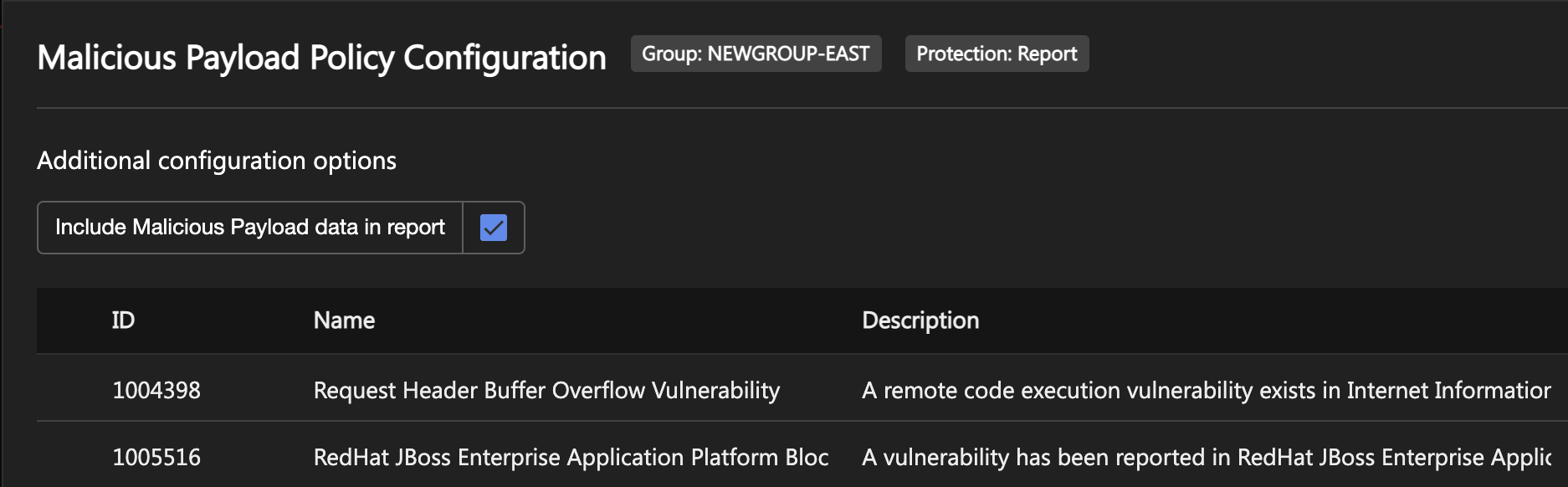

Malicious Payload Policy Configuration ウィンドウで、 Include Malicious Payload data in report オプションを選択して、アラートが発生したときにHTTP/HTTPSメッセージペイロードをサーバーに送信します。

このオプションを選択すると、エージェントはアラートの詳細にHTTP / HTTPSメッセージペイロードを含めます。個人を特定できる情報(PII)など、HTTP / HTTPSペイロードに機密情報が保持される懸念がある場合は、このオプションの選択を解除すれば、HTTP / HTTPSメッセージペイロードがアラートの詳細に含まれません。初期設定では、ペイロードが含まれます。

-

トグルを設定して、個々のルールのオン/オフを切り替えます。

-

Save Changesの順にクリックします。

-

ウィンドウを閉じます。

初期設定では、アプリケーションを保護するために、すべての Malicious Payload ルールがオンになっています。

-

アプリケーションに移動して、処理するように設計されたさまざまなシナリオで使用します。

-

Application Security ダッシュボードで、 Eventsページ でMalicious Payloadイベントを確認します。トリガされた場合は、「Malicious Payloadイベントの管理」の手順に従います。

-

ポリシーの設定に問題がなく、予期した動作によってイベントがトリガされなくなった場合は、 Your Group > Policies > Malicious Payloadに移動します。

-

Malicious Payloadの右側で、状態を Mitigateに設定します。ルールが実行されると、試行がブロックされ、不正なペイロードイベントがダッシュボードに表示されます。

Malicious Payloadイベント

Malicious Payloadイベントがダッシュボードの Events または Filter by Group > Your Groupに表示されます。

すべてのイベントには、そのイベントに関する一般的な情報を示す Request Details パネルがあります。詳細については、「 イベントの管理」を参照してください。

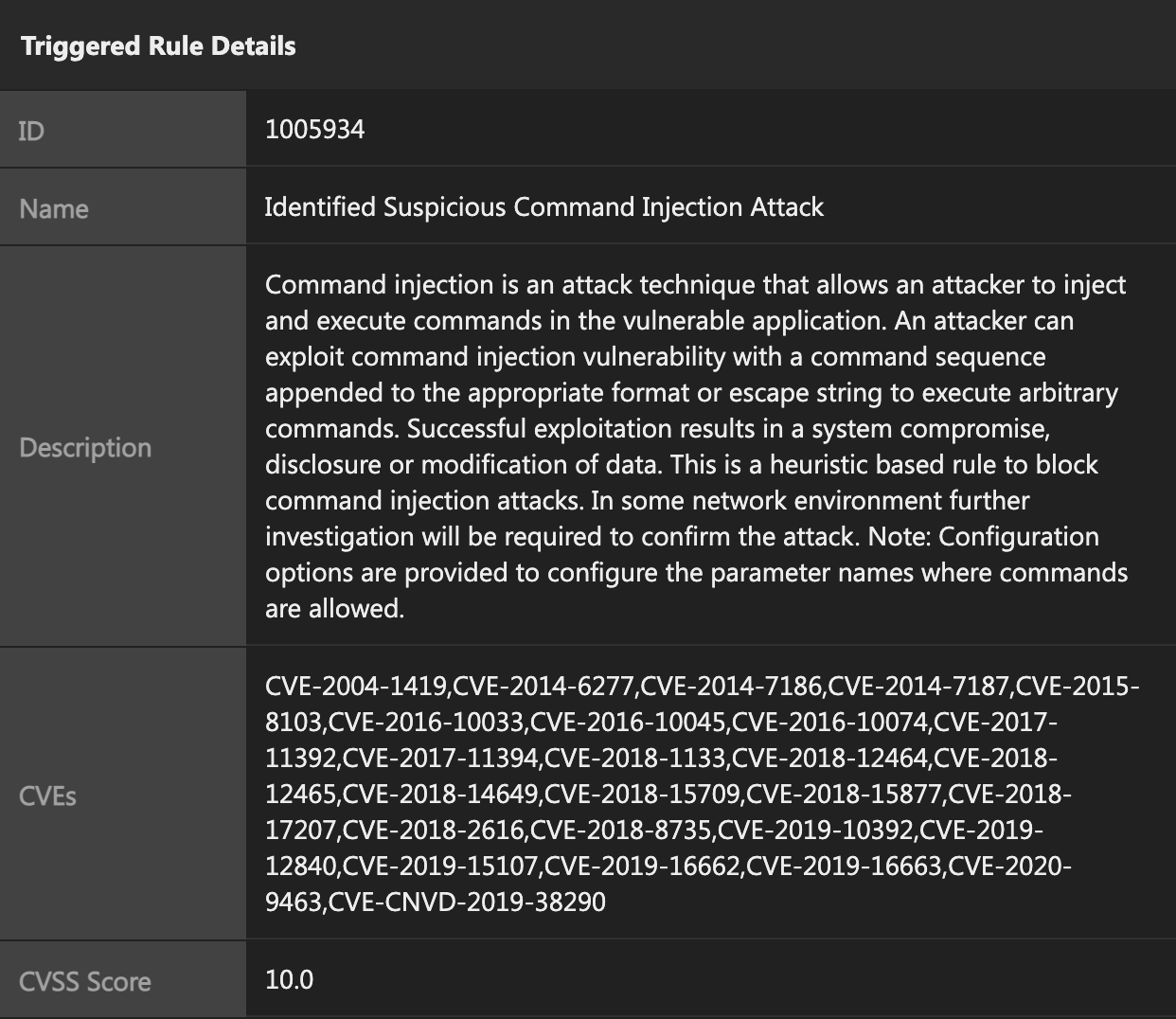

[ Triggered Rule Details]に、次の情報が表示されます。

- ID:トリガされたルールのID番号。

- Name:トリガされたルールの名前。

- Description:トリガされたルールの説明。

- CVEs:CVE(Common Vulnerabilities&Exposures)エントリ。

-

CVSS Score:CVSS(Common Vulnerabilities Scoring System)スコア。

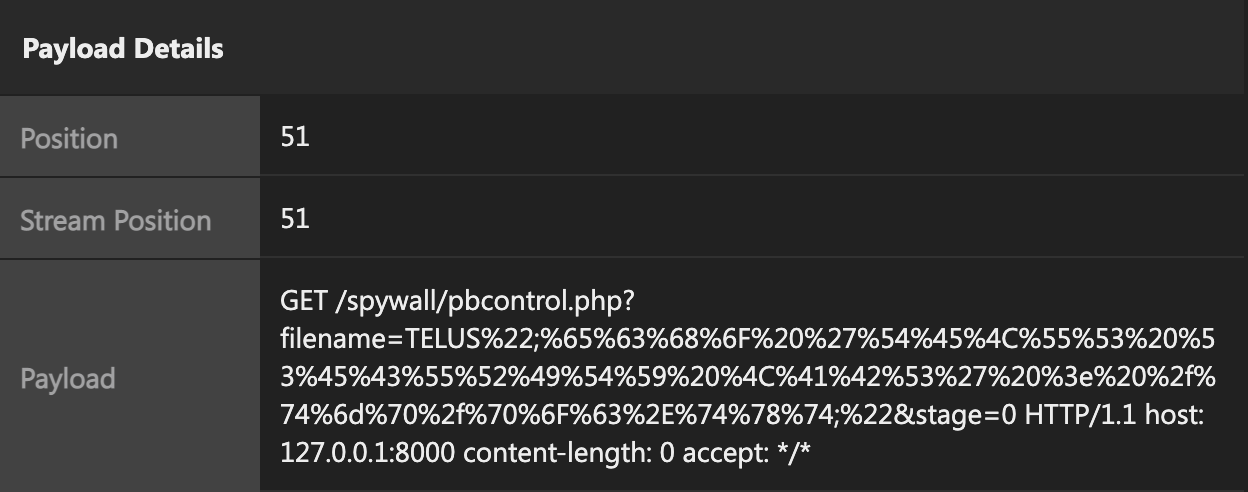

[ Payload Details]に、次の情報が表示されます。

- Position:攻撃ペイロードが検出されたHTTP / HTTPSストリーム内の位置。

- Stream Position:攻撃ペイロードが検出された、表示バイト単位のオフセットです。

- Payload:脆弱性が存在するペイロード。

ペイロードの詳細を確認できるのは、アラートが発令されたときに[ Malicious Payload Policy Configuration ]画面で[ Include Malicious Payload data in report ]オプションが選択されている場合のみです。

Malicious Payloadイベントの管理

Application Security がMalicious Payloadイベントをレポートしている場合:

- 不正なペイロード攻撃が今後利用されないようにコードを変更してください。

-

アプリケーションの予期される動作によってイベントがトリガされ、コードを変更せずにその動作を許可する場合は、[ Click to Manage Policy ]を選択します。[ Alert ]セクションで、どのポリシールールがトリガされたかを確認できます。アプリケーションでこの動作を許可する場合は、ルールを OFF に切り替えます。